En el marco del Cisco Security Partner Summit 2014 que se realiza en Cartagena, se habló del informe Cisco 2014 Midyear Security Report en el que periódicamente realizan un escaneo mundial sobre la seguridad informática en las empresas.

Dicho informe reveló que los medios de comunicación son los más atacados internacionalmente. Métodos tales como consultas de DNS, kits de explotación, ataques de amplificación, compromiso del sistema point-of-sale (POS), malvertising, ransomware, infiltración de protocolos de cifrado, ingeniería social y spam “life event” fueron los más utilizados en lo que va corrido del año.

¿POR QUÉ LOS MEDIOS?

Las verticales más afectadas por región fueron los medios de comunicación y las editoriales en la región de las Américas.

“El objetivo de los atacantes no es específicamente el medio, sino alcanzar a los lectores que hacen uso de los servicios web de noticias de los periódicos.”, explica, John Ricardo León Buitrago, ingeniero consultor de Cisco (CSE).

Al alcanzar los usuarios, los atacantes pueden propagar malware de manera más eficaz. Una vez implantado el malware, lo demás lo hará el medio al distribuir noticias y atraer a los usuarios a un sitio infectado o con presencia de malvertising (publicidad maliciosa)

Otro objetivo son los pautantes publicitarios del medio que al tener publicidad en un sitio con malware se exponen a posibles ataques o información vulnerable para seguir distribuyendo software malicioso.

Finalmente, existen ataques dirigidos a la organización de medios de comunicación en busca de información.

“La información es uno de los activos más importantes de esta era y tener acceso preliminar a la misma es una de las mejores formas de monetizar filtraciones”, afirma León Buitrago.

Los ataques dirigidos a medios generalmente buscan infectar los computadores de la organización para tener acceso a noticias sin publicar, chivas noticiosas, valores de la bolsa y demás datos importantes que en manos equivocadas antes de su publicación pueden traer un beneficio para el atacante.

“La tendencia es adelantarse a la noticia. Si por ejemplo, alguien tiene una noticia en desarrollo sobre un escándalo en el gobierno o una empresa, el hacker podría cobrar por alertar al afectado con la información y así poder manipular la realidad a su favor. En el momento que el medio publique la noticia, la realidad pudo haber sido manipulada, pruebas pudieron ser destruidas y demás medidas se podrían tomar para colocar en entredicho la veracidad del medio”, ejemplariza John.

Información sin publicar es uno de los objetivos más importantes de los organizaciones criminales en la web.

Periodísticamente también se le puede sacar provecho a estos ataques al filtrar noticias a medios que compiten entre sí.

VÍNCULOS DÉBILES, LA PRINCIPAL VULNERABILIDAD

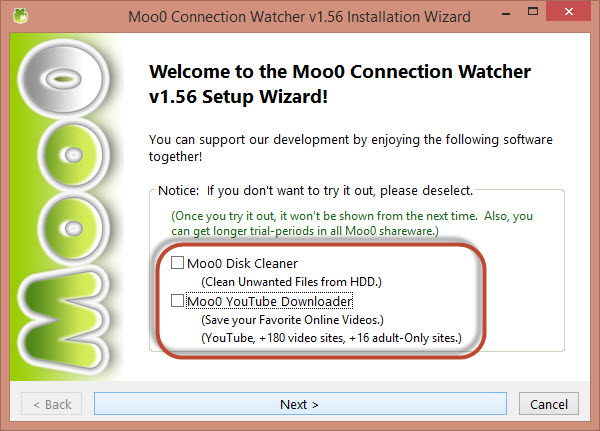

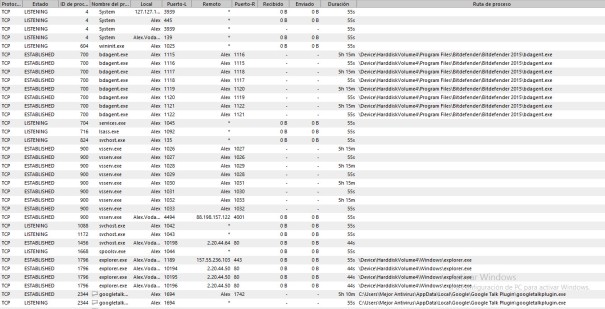

Uno de los principales motivos por los que se efectuan exitosamente estos ataques son los llamados enlaces débiles.

Requisitos

Requisitos